|

Damit in einem Netzwerk mehrere Teilnehmer auf das gemeinsam genutzte Medium zugreifen können, muss es Protokolle geben, die diesen Zugriff regeln. Im folgenden seien die drei in WLANs gebräuchlichsten Methoden des Medium Access Control (MAC) in groben Zügen vorgestellt.

Das Carrier Sense Multiple Access/Collision Avoidance (CSMA/CA) ist eine Abwandlung des bekannten CSMA/CD des drahtgebundenen Ethernets. Im Gegensatz zu drahtgebundenen Netzen kann man bei drahtlosen nicht gleichzeitig Senden und Empfangen, u.a. weil beim Senden die viel größere Signalstärken den Empfang von Signalen unmöglich macht. D.h. ein Teilnehmer im Netz kann während des Sendens nicht feststellen, ob ein anderer Teilnehmer gerade das gleiche macht -- Kollisionen können also nicht wie bei Ethernet von sendenden Teilnehmern festgestellt und aufgelöst werden.

Statt dessen wird versucht, Kollisionen zu vermeiden (ganz verhindert werden können sie nicht), indem Teilnehmer zwar sofort senden dürfen, wenn das Medium frei ist und zuvor eine gewisse Zeit auch frei geblieben war. Aber wenn das Medium gerade von anderen Teilnehmern benutzt wird, dürfen sie noch nicht sofort, nachdem das Medium wieder frei wird, senden.

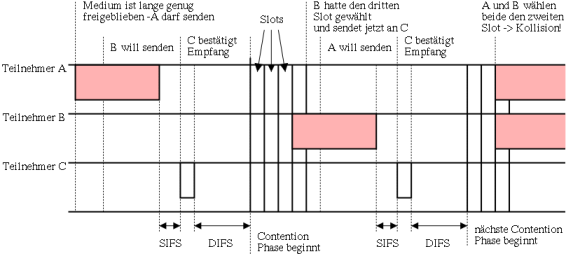

Statt dessen beginnt eine so genannte ‚‚Contention Phase“, die Ähnlichkeiten mit der Kollisionsauflösung beim CSMA/CD aufweist: Die folgende Zeit wird in mehrere Slots (Zeitschlitze) aufgeteilt, jeder Teilnehmer, der senden möchte, wählt zufallsgesteuert einen der Slots aus, in dem er anfangen will zu senden, sofern bis dahin das Medium noch frei ist. Haben sich zufälligerweise zwei Teilnehmer den selben Slot ausgesucht, kommt es nun dennoch zu einer Kollision (siehe Abbildung 17).

Kollisionen könnten sich auch durch das Problem der ‚‚unsichtbaren Teilnehmer“ ergeben: Wenn z.B. zwei Teilnehmer A und B unabhängig voneinander einem dritten Teilnehmer C ein Paket senden möchten und dabei B knapp außerhalb der Reichweite von A liegt, d.h. B kann nicht ‚‚hören“ ob A bereits am Senden ist (A ist für B ‚‚unsichtbar“), wenn der von B gewählte Zeitschlitz beginnt. Als Folge daraus würde B demnach anfangen, selber an C zu senden und dabei die Verbindung von A und C stören (siehe Abbildung 18).

Um das zu verhindern, sendet A noch nicht sein eigentliches Paket, wenn ‚‚sein“ Slot gekommen ist, sondern ein kurze Sendeanfrage an C (Request To Send, RTS). Erst wenn A von C als Antwort die Sendebestätigung (Clear To Send, CTS) erhalten hat, darf A anfangen zu senden. Dieses CTS Signal von C kann aber auch B empfangen, und weiß daher, dass er nicht senden darf.

Da die RTS/CTS Signale zudem noch die Information enthalten, wie lange A senden will/darf, weiß B auch wie lange das Medium von A benutzt wird. Weil B auf diese Weise über Informationen über die Belegung des Mediums verfügt, ohne dass es das Medium dazu ‚‚abhört“, nennt dieses Prinzip Virtual Carrier Sense.

Da die RTS Signale nur kurz sind, ergibt sich auch der glückliche Nebeneffekt, dass die zuvor angesprochenen Kollisionen im unglücklichen Falle, dass mehrere Teilnehmer den gleichen Slot erwählt haben, ebenfalls relativ kurz sind. Der RTS/CTS-Handshake basiert auf das MACA-Protokoll, das Bestandteil des beim Packet Radio verwendeten AX.25 ist (siehe Abschnitt 2.2).

Abbildung 19 gibt diesen Ablauf wieder. In der Abbildung sind zudem auch die nötigen Wartezeiten mit den Bezeichnungen aus dem IEEE 802.11-Standard (siehe Abschnitt 4.1.1) eingezeichnet. Das Short Interframe Spacing (SIFS) ist nötig, um den Sende-/Empfangseinheiten der Teilnehmer genug Zeit zum Umschalten vom Sende- in den Empfangsmodus bzw. umgekehrt zu geben. Das DCF6. Interframe Spacing (DIFS) dient dem Ausgleich von Laufzeitunterschieden.

Der Hauptnachteil des CSMA/CA ist, dass durch die vielen Wartezeiten (insbesondere die Contention Phase) und die immer noch möglichen Kollisionen die verfügbare Bandbreite des Mediums nur zum Teil genutzt werden kann. Dafür aber benötigt dieses Verfahren keine zentrale Kontrolle und ist daher als einziges der hier vorgestellten Zugriffsmethoden auch für Ad-Hoc Netze bestens geeignet (siehe Abschnitt 3.5.1).

Beim Polling wird die Zugriffskontrolle zentral von einer Basisstation gesteuert, i.d.R. von einem Access Point (siehe Abschnitt 3.5.2). Daher kommt Polling auch nicht für Ad-Hoc Netze in Frage (siehe Abschnitt 3.5.1).

Beim Polling gibt es eine Phase, in der die Teilnehmer ihren Bedarf zum Senden anmelden dürfen. Der Access Point leitet diese Phase durch ein Signal an alle Teilnehmer ein und sammelt anschließend die eintreffenden Bedarfsanmeldungen. In dieser Phase kann es durch das gleichzeitiges Eintreffen dieser Nachrichten an der Basisstation zu Kollisionen kommen. Diese wird i.d.R. durch die gleiche Methode, wie sie in der Contention Phase des CSMA/CA (siehe dazu Abschnitt 3.4.1) verwendet wird, vermieden bzw. deren Anzahl reduziert.

Nach dieser Phase schickt die Basisstation an die Teilnehmer, die ihren Bedarf angemeldet hatten, der Reihe nach eine Aufforderung zum Senden. Oder anders ausgedrückt: Die Basisstation ‚‚pollt“ die Pakete von den Teilnehmern. Möchte die Basisstation selber senden, so kann sie dies machen, ohne vorher (von sich selber) dazu aufgefordert worden zu sein.

Da die Basisstation die volle Kontrolle über den Medien Zugriff ausübt, kann sie durch Prioritätisierung von bestimmten Teilnehmern oder (durch Analyse Ihres Inhalts) Paketen vornehmen und auf diese Weise ‚‚Quality of Service“ (QoS) erreichen, d.h. für bestimmte Dienste/Teilnehmer mindest Bandbreiten oder maximale Latenzzeiten garantieren, was bei der zuvor besprochenen dezentralen Zugriffskontrolle nach CSMA/CA nicht möglich ist.

Beim Time Division Multiple Access (TDMA) wird die Zeit auf dem Medium in Slots gleicher Länge aufgeteilt. Eine Basisstation regelt, welche Station in welchem Slot senden darf. Darum wird eine Anzahl von Slots zu einem TDMA Frame zusammengefasst, dem ein so genannter Beacon vorangeht, der die Aufteilung des Frames den anderen Teilnehmern mitteilt (siehe Abbildung 21).

Die Kommunikation erfolgt ausschließlich zwischen der Basisstation und einem Teilnehmer, d.h. die Verbindung zwischen zwei Teilnehmern geschieht in jedem Falle über die Basisstation, selbst wenn diese sich in Reichweite zu einander befinden. Dadurch ergeben sich jedoch einige Vorteile: Man kann die Kommunikation gemäß ihrer Richtung zusammenfassen (‚‚Download“ bzw. ‚‚Upload-Phase“) und braucht auf diese Weise nur noch zwei Pausen für das Umschalten vom Sende- in den Empfangsmodus bzw. umgekehrt pro TDMA Frame: Eine zwischen den beiden Phasen und eine vor dem Beacon. Da in der Upload-Phase nur sicher gestellt werden muss, dass die Pakete bei der Basisstation ohne eine Überlappung (Kollision) ankommen, kann durch geschicktes Timing der Teilnehmer beim Senden auf einen Großteil der Pausen zum Ausgleich von Laufzeitunterschieden verzichtet werden.

Damit die Basisstation weiß, wann und wie viel die anderen Teilnehmer senden möchten, teilen diese ihren Bedarf in einem Service Channel, der auf die Upload Phase folgt, der Basisstation mit. Damit es im Service Channel7 bei gleichzeitig gesendeten Anforderungen zu möglichst wenigen Kollisionen kommt, erfolgt auch hier wieder eine Kollisionsvermeidung mittels ‚‚Contention Phase“ (siehe Abschnitt 3.4.1). Die Anforderungen, die die Bassistation fehlerfrei empfangen konnte, werden im nächsten Beacon gesendet, so das die Teilnehmer wissen, ob sie eine Anforderung wiederholen müssen, wenn sie durch eine Kollision oder Übertragungsfehler verloren gegangen ist [Joh].

Aufgrund der konstanten Länge der Slots haben die Pakete, die die Teilnehmer

versenden, ebenfalls eine konstante Länge was bei kleinen Datenmengen einen

größeren Overhead gegenüber Polling oder CSMA/CA bedeutet, die

unterschiedliche Paketgrößen erlauben. Da jedoch dank der straffen Kontrolle

über das Medium auf einen Großteil von Zwangspausen verzichtet werden kann,

erlaubt TDMA eine bessere Ausnutzung der Kapazität des Mediums.